FreeBSD の ports へ asterisk 1.8.29.0 のアップグレードと cups 1.7.3_2 などのアップデートが到着していました。

いつものように portupgrade -a で更新を行っておきました。

我が家では特に問題なく動作しています。

2014年7月31日木曜日

2014年7月29日火曜日

FON2201E へ Gargoyle をインストールしてみましたが・・・

昨日、入手したばかりの FON2201E へ DD-WRT をインストールしました。このとき使用した FonFlash の開発元である Gargoyle のファームウェアにもちょっと興味があったので、この Gargoyle をインストールしてみました。

Gargoyle のファームウェアは公式ウェブサイトから次の二つのファイルをダウンロードしました。

ファームウェアのダウンロードにおいては、バージョン 1.2.5 のものをお奨めします。1.4.7 のものは、インストールは成功して動作も一応可能でしたが、極端に動作が遅くなっていて、設定画面にログインできないこともありました。また起動時間も2分程度掛かります。もうパソコンが起動しているのかと勘違いするほど遅いです。そして 1.6.1 はインストールも正常に行われたのかも不明の状態でした。初期起動から不安定で、一度電源を切って立ち上げ直した後は、起動途中で赤い電源ランプが消灯して一切の動作をしなくなります。本件については Gargoyle の掲示板でも話題となっており、やはり 1.2.5 を推奨しています。

ファームウェアの書き込みは DD-WRT のときと同様に FonFlash を使いました。また周辺機器の設定も同様にイーサネット・スイッチを挟んで書き込み用のマシンと FON2201E を接続しました。

FonFlash の設定は、書き込み用のファームウェアが Gargoyle であることと、設定ファイルが二つあることです。

FON2201E の電源が切れていることを確認して FonFlash の Flash Router Now! のボタンをクリックします。そしてすぐに FON2201E の電源を投入すると FonFlash が、データ転送と書き込みを自動的に開始します。

FonFlash の書き込み時間ですが、DD-WRT のファームウェアよりかなりファイルの容量が小さいこともあって 25 分程度で終了しました。DD-WRT の 40 分に比較すれば短くはなっていますが、それでも 25 分という時間は長すぎます(笑)。

書き込みが終了した時点で書き込み用のパソコンに接続してあるイーサネット・ケーブルを一度脱着して再度 FON2201E から DHCP 機能で IP を振り当ててもらいます。そして Gargoyle の初期 IP アドレスである 192.168.1.1 へブラウザにてアクセスを行います。すぐにパスワードの入力が求められますが、初期設定のパスワードは password となっています。このパスワード入力を抜けるとすぐに新しいパスワードを設定するように求められます。後は、左側のペイン(分割画面)の設定項目を順次選択して必要な設定を行います。

FON2201E は WAN と LAN の二つのイーサネットポートを備えていますが、いわゆる家庭用の無線LANルータとして使用する可能性も少ないことから、単体の無線LANのアクセスポイントとして使用するのが良さそうです。

なおこの Gargoyle の無線LAN設定で困ったことは、日本の電波環境(Region : JAPAN)に合わせた設定ができないようで、チャンネルが 1 から 11 チャンネルまでしか設定できません。12 から 14 チャンネルの使用を希望する場合には他のファームウェア(DD-WRT など)を選択する必要があります。

そして Gargoyle 1.2.5 がインストールされた FON2201 ですが、特に問題もなく動作します。 ただ最近ビルドされた最新のファームウェアが使えるものと思っていましたが、少し古いバージョンのものしかインストールできないのが残念でした。なお OpenWrt でも古い 8.09 kamikaze のものまでしかインストールが保証されていないようです。

私個人の感想では、DD-WRT のものの方が設定画面での操作が機敏であり、より多くの設定ができるなど FON2201E では DD-WRT の方が使い勝手がよいと感じました。しばらく Gargoyle 1.2.5 で動作させてみて、DD-WRT のファームウェアに戻そうと考えています。

参考値ですが、100MB 単一ファイルの FTP ダウンロード転送速度試験(アクセスポイントとして LAN - 無線 間で測定)で DD-WRT (build 13064) も Gargoyle 1.2.5 もともに600KB/s ~ 700KB/s (4.8Mbps ~ 5.6Mbps)の速度を計測していました。プロセッサの処理速度が若干遅めなのですが、それ以上にデータ転送速度が低いように感じられました。単純にアクセスポイントとして使用するにしてもデータ転送速度が遅めのため、現在となっては意外と使い道が見つけにくいものなのかもしれません。お洒落な外観なだけに何かよい活用方法がないものか思案中です。

|

| Gargoyle 1.2.5 のインストールに成功した FON2201E です。 |

Gargoyle のファームウェアは公式ウェブサイトから次の二つのファイルをダウンロードしました。

- Download : Firmware Image

- Architecture : Atheros 231X/5312

- Branch : 1.2 (stable)

- Version : 1.2.5

- gargoyle_1.2.5-atheros-root.squashfs

- gargoyle_1.2.5-atheros-vmlinux.lzma

ファームウェアのダウンロードにおいては、バージョン 1.2.5 のものをお奨めします。1.4.7 のものは、インストールは成功して動作も一応可能でしたが、極端に動作が遅くなっていて、設定画面にログインできないこともありました。また起動時間も2分程度掛かります。もうパソコンが起動しているのかと勘違いするほど遅いです。そして 1.6.1 はインストールも正常に行われたのかも不明の状態でした。初期起動から不安定で、一度電源を切って立ち上げ直した後は、起動途中で赤い電源ランプが消灯して一切の動作をしなくなります。本件については Gargoyle の掲示板でも話題となっており、やはり 1.2.5 を推奨しています。

参考URL : How to install Gargoyle on FON2201

http://www.gargoyle-router.com/phpbb/viewtopic.php?f=8&t=4285

ファームウェアの書き込みは DD-WRT のときと同様に FonFlash を使いました。また周辺機器の設定も同様にイーサネット・スイッチを挟んで書き込み用のマシンと FON2201E を接続しました。

|

| 書き込みマシンと FON2201E はイーサネット・スイッチを介して接続します。 |

FonFlash の設定は、書き込み用のファームウェアが Gargoyle であることと、設定ファイルが二つあることです。

- Select Rootfs File : gargoyle_1.2.5-atheros-root.squashfs

- Select Kernel File : gargoyle_1.2.5-atheros-vmlinux.lzma

|

| FonFlash の設定画面 |

FON2201E の電源が切れていることを確認して FonFlash の Flash Router Now! のボタンをクリックします。そしてすぐに FON2201E の電源を投入すると FonFlash が、データ転送と書き込みを自動的に開始します。

FonFlash の書き込み時間ですが、DD-WRT のファームウェアよりかなりファイルの容量が小さいこともあって 25 分程度で終了しました。DD-WRT の 40 分に比較すれば短くはなっていますが、それでも 25 分という時間は長すぎます(笑)。

書き込みが終了した時点で書き込み用のパソコンに接続してあるイーサネット・ケーブルを一度脱着して再度 FON2201E から DHCP 機能で IP を振り当ててもらいます。そして Gargoyle の初期 IP アドレスである 192.168.1.1 へブラウザにてアクセスを行います。すぐにパスワードの入力が求められますが、初期設定のパスワードは password となっています。このパスワード入力を抜けるとすぐに新しいパスワードを設定するように求められます。後は、左側のペイン(分割画面)の設定項目を順次選択して必要な設定を行います。

|

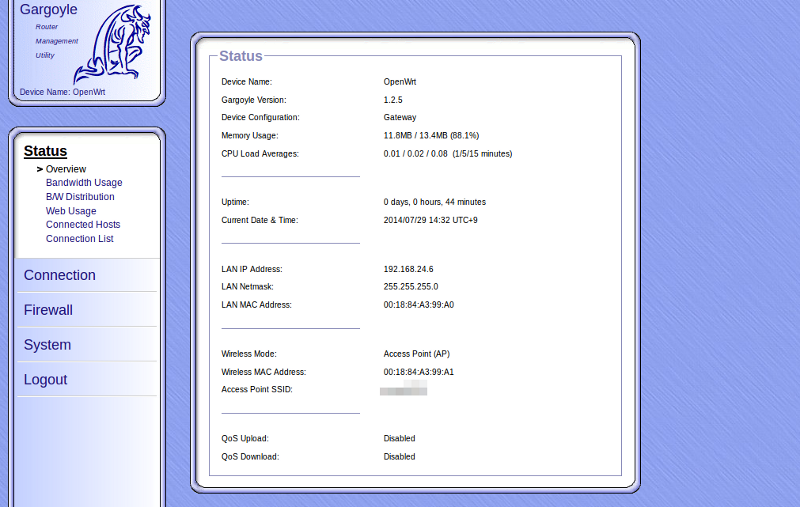

| Gargoyle のステータス(状態表示)画面 |

FON2201E は WAN と LAN の二つのイーサネットポートを備えていますが、いわゆる家庭用の無線LANルータとして使用する可能性も少ないことから、単体の無線LANのアクセスポイントとして使用するのが良さそうです。

なおこの Gargoyle の無線LAN設定で困ったことは、日本の電波環境(Region : JAPAN)に合わせた設定ができないようで、チャンネルが 1 から 11 チャンネルまでしか設定できません。12 から 14 チャンネルの使用を希望する場合には他のファームウェア(DD-WRT など)を選択する必要があります。

そして Gargoyle 1.2.5 がインストールされた FON2201 ですが、特に問題もなく動作します。 ただ最近ビルドされた最新のファームウェアが使えるものと思っていましたが、少し古いバージョンのものしかインストールできないのが残念でした。なお OpenWrt でも古い 8.09 kamikaze のものまでしかインストールが保証されていないようです。

私個人の感想では、DD-WRT のものの方が設定画面での操作が機敏であり、より多くの設定ができるなど FON2201E では DD-WRT の方が使い勝手がよいと感じました。しばらく Gargoyle 1.2.5 で動作させてみて、DD-WRT のファームウェアに戻そうと考えています。

|

| Gargoyle のデータ転送量画面 |

参考値ですが、100MB 単一ファイルの FTP ダウンロード転送速度試験(アクセスポイントとして LAN - 無線 間で測定)で DD-WRT (build 13064) も Gargoyle 1.2.5 もともに600KB/s ~ 700KB/s (4.8Mbps ~ 5.6Mbps)の速度を計測していました。プロセッサの処理速度が若干遅めなのですが、それ以上にデータ転送速度が低いように感じられました。単純にアクセスポイントとして使用するにしてもデータ転送速度が遅めのため、現在となっては意外と使い道が見つけにくいものなのかもしれません。お洒落な外観なだけに何かよい活用方法がないものか思案中です。

2014年7月28日月曜日

FON2201E へ DD-WRT をインストール

入手したばかりの FON2201E へ DD-WRT をインストールしてみました。

DD-WRT の公式ウェブサイトから FON2201E 用のファームウェア(linux.bin)をダウンロードしてきました。どうも DD-WRT のファームウェアは一本にまとめられていますが、OpenWrt では二本のファームウェアに分かれているようです。

とりあえずダウンロードしたのは Build 21061 のものです。結果としてこの Build 21061 は正常に動作してくれませんでした。少し古いバージョンとなりますが、安定した動作が見込める Build 13064 を使用して正常に動作させることに成功しました。DD-WRT を使用するときには、Build 13064 をお奨めします。

1.telnet による書き込み

まず最初に LAN 経由で telnet 接続して書き込む方法を試そうとしましたが、どうも上手く FON2201E へアクセスすることまでは出来たのですが、その後 Ctrl + c でブートを停止させることができませんでした。 電源を投入するタイミングや telnet コマンドを実行するタイミングなどを変更して何度か試みましたが、redboot のコンソール画面へアクセスすることができませんでした。

2. FonFlash による書き込み

そこでもう一つのファームウェアのインストール方法である FonFlash を使ってみることとしました。

OpenWrt を元にした無線 LAN ルータ用のファームウェアである Gargoyle で提供しているツールです。Linux 用の他、Windows, mac 用のものが用意されていました。

Select Your Download で FonFlash を選択します。すると下部のウィンドウに各 OS 向けの FonFlash のダウンロード候補が表示されますので、必要なものをダウンロードします。私の場合には Debian マシンで操作を行うため fon-flash-linux.tar.gz をダウンロードしました。

ダウンロードした fon-flash-linux.tar.gz を解凍すると以下の二つのファイルが出てきます。

このうち fon-flash-gui を特権ユーザで実行させます。

FonFlash の画面が表示されたところで書き込みを行う設定を行います。

Select Firmware Type: には次の三種類がありますが、DD-WRT を選択します。

ただし私が書き込みを行ったマシンにはイーサネット・ポートが二つあり、eth1 を使用しました。

Select Firmware File: には linux.bin を指定します。

ここで FON2201E の電源が切断されていることを確認します。そして FON2201E の LAN ポートと書き込み用のマシンのイーサネット・ポートがイーサネット・スイッチ経由で接続されていることも確認します。

そして FonFlash の Flash Router Now! のボタンをクリックして書き込みを実行させます。そしてずぐに FON2201E の電源を投入すると、FonFlash から TFTP 転送でデータを送信し始めます。TFTP転送はかなりゆっくりで、目で追えるほどです。約 2 分程度で転送が終了します。そして引き続きフラッシュメモリへの書き込みが行われます。この書き込みには大変時間が必要で、私の環境では 40 分も掛かりました。

DD-WRT の初期値の IP アドレスは 192.168.1.1 です。ブラウザで直接 IP アドレスを指定して、DD-WRT の設定画面へと移行します。最初にパスワードの設定がありますが、そのままリターンキーで通過した場合、初期パスワードは root : admin となります。他の DD-WRT の設定画面によく似ていますので、すでに DD-WRT を操作したことのある読者さんにとっては理解しやすいものと思います。

DD-WRT の公式ウェブサイトから FON2201E 用のファームウェア(linux.bin)をダウンロードしてきました。どうも DD-WRT のファームウェアは一本にまとめられていますが、OpenWrt では二本のファームウェアに分かれているようです。

とりあえずダウンロードしたのは Build 21061 のものです。結果としてこの Build 21061 は正常に動作してくれませんでした。少し古いバージョンとなりますが、安定した動作が見込める Build 13064 を使用して正常に動作させることに成功しました。DD-WRT を使用するときには、Build 13064 をお奨めします。

|

| DD-WRT のダウンロードのページです。 |

1.telnet による書き込み

まず最初に LAN 経由で telnet 接続して書き込む方法を試そうとしましたが、どうも上手く FON2201E へアクセスすることまでは出来たのですが、その後 Ctrl + c でブートを停止させることができませんでした。 電源を投入するタイミングや telnet コマンドを実行するタイミングなどを変更して何度か試みましたが、redboot のコンソール画面へアクセスすることができませんでした。

マシン IP アドレス 192.168.1.2

$ telnet 192.168.1.1 9000

2. FonFlash による書き込み

そこでもう一つのファームウェアのインストール方法である FonFlash を使ってみることとしました。

OpenWrt を元にした無線 LAN ルータ用のファームウェアである Gargoyle で提供しているツールです。Linux 用の他、Windows, mac 用のものが用意されていました。

Gargoyle ダウンロードのページ

http://www.gargoyle-router.com/download.php

|

| Gargoyle のダウンロードのページです。 |

Select Your Download で FonFlash を選択します。すると下部のウィンドウに各 OS 向けの FonFlash のダウンロード候補が表示されますので、必要なものをダウンロードします。私の場合には Debian マシンで操作を行うため fon-flash-linux.tar.gz をダウンロードしました。

ダウンロードした fon-flash-linux.tar.gz を解凍すると以下の二つのファイルが出てきます。

- fon-flash

- fon-flash-gui

このうち fon-flash-gui を特権ユーザで実行させます。

$ cd ....(fon-flash-gui が存在しているディレクトリへ移動)

$ su

# ./fon-flash-gui

FonFlash の画面が表示されたところで書き込みを行う設定を行います。

Select Firmware Type: には次の三種類がありますが、DD-WRT を選択します。

- OpenWrt/GarGoyle

- Fonera Firmware

- DD-WRT

ただし私が書き込みを行ったマシンにはイーサネット・ポートが二つあり、eth1 を使用しました。

Select Firmware File: には linux.bin を指定します。

|

| FonFlash の設定の様子です。 |

ここで FON2201E の電源が切断されていることを確認します。そして FON2201E の LAN ポートと書き込み用のマシンのイーサネット・ポートがイーサネット・スイッチ経由で接続されていることも確認します。

|

| FON2201E へファームウェアを転送しているところです。 |

そして FonFlash の Flash Router Now! のボタンをクリックして書き込みを実行させます。そしてずぐに FON2201E の電源を投入すると、FonFlash から TFTP 転送でデータを送信し始めます。TFTP転送はかなりゆっくりで、目で追えるほどです。約 2 分程度で転送が終了します。そして引き続きフラッシュメモリへの書き込みが行われます。この書き込みには大変時間が必要で、私の環境では 40 分も掛かりました。

|

| FonFlash で書き込み中の様子です。 |

|

| 40分もの時間が掛かりましたが、終了するとこのように表示されます。 |

DD-WRT の初期値の IP アドレスは 192.168.1.1 です。ブラウザで直接 IP アドレスを指定して、DD-WRT の設定画面へと移行します。最初にパスワードの設定がありますが、そのままリターンキーで通過した場合、初期パスワードは root : admin となります。他の DD-WRT の設定画面によく似ていますので、すでに DD-WRT を操作したことのある読者さんにとっては理解しやすいものと思います。

+-+Info_b.png) |

| FON2201E へインストールした DD-WRT のインフォメーション画面 |

+-+Router+Status_b.png) |

| FON2201E へインストールした DD-WRT のステータス画面 CPU が Atheros AR2315 で 183MHz でした。 |

FON2201E を入手しました。

いつものインターネット・オークションにて La Fonera+ FON2201E を入手しました。中古品ですが、まだ表面には保護シールが貼り付けられたままの状態となっており、目立った汚れや傷も見当たりませんませんでした。外観はとても良好で良い物を落札できたと喜んでいます。

パッケージ(梱包箱)には上記のように FON2201E と型番が表記されていますが、本体底面には FON2201 と E の無い表記となっていました。ネット上を本機名で検索しても、両方の表記が混在しているのは、この表記の違いが原因なのかもしれません。

さて早速、パソコンへ接続して動作確認をしてみました。なお FON2201E の WAN 端子にはケーブルを接続せず、インターネットへは接続できない状況で確認してみました。

すでに Fonera として登録済みの表示となっていました。

しかし無線 LAN の電波を確認すると MyPlace の電波しか観測できませんでした。ネットワーク設定で「パブリック-WAN」を拒否としているために電波が発射されないのでしょうか? パブリック(公衆向け)の電波は停止できないものだと思っていただけに意外でした。どうもこの辺の事情がよく理解できていません。

とりあえず問題なく動作しているようなので DD-WRT のファームウェアに載せ替えてみる予定です。ネット上ではいくつかの事例が紹介されていますので、問題なく DD-WRT 化は可能だと思われます。

|

| La Fonera+ FON2201E の外観です。 |

パッケージ(梱包箱)には上記のように FON2201E と型番が表記されていますが、本体底面には FON2201 と E の無い表記となっていました。ネット上を本機名で検索しても、両方の表記が混在しているのは、この表記の違いが原因なのかもしれません。

|

| 本体の型番表示 FON2201 |

|

| パッケージの型番表示 FON2201E |

さて早速、パソコンへ接続して動作確認をしてみました。なお FON2201E の WAN 端子にはケーブルを接続せず、インターネットへは接続できない状況で確認してみました。

すでに Fonera として登録済みの表示となっていました。

|

| 192.168.10.1 へアクセスするとステータス(状態)表示となりました。 前所有者さんによって、すでにフォネラへ登録されていました。 |

しかし無線 LAN の電波を確認すると MyPlace の電波しか観測できませんでした。ネットワーク設定で「パブリック-WAN」を拒否としているために電波が発射されないのでしょうか? パブリック(公衆向け)の電波は停止できないものだと思っていただけに意外でした。どうもこの辺の事情がよく理解できていません。

|

| FON2201E のネットワーク設定です。 |

とりあえず問題なく動作しているようなので DD-WRT のファームウェアに載せ替えてみる予定です。ネット上ではいくつかの事例が紹介されていますので、問題なく DD-WRT 化は可能だと思われます。

2014年7月25日金曜日

FreeBSD Asterisk Samba などいろいろアップデート

FreeBSD の ports へ Asterisk や Samba, apache22, cyrus-sasl-saslauthd, isc-dhcp42-server, openldap-client, gnutls などの結構重要なアップデートが到着していました。

いつものように portupgrade で更新を行った後、マシンを再起動させて動作を確認しました。

この暑い時期にマシンを加熱させるアップデートは控えたいところですが、どのような改善、改良が加えられているか不明のため、到着したアップデートはすべて適用させるようにしています。

本日のアップデート一覧です。

いつものように portupgrade で更新を行った後、マシンを再起動させて動作を確認しました。

この暑い時期にマシンを加熱させるアップデートは控えたいところですが、どのような改善、改良が加えられているか不明のため、到着したアップデートはすべて適用させるようにしています。

本日のアップデート一覧です。

- apache22-2.2.27_5 < needs updating (port has 2.2.27_6)

- apr-1.5.1.1.5.3_2 < needs updating (port has 1.5.1.1.5.3_3)

- asterisk18-1.8.28.2_2 < needs updating (port has 1.8.28.2_3)

- curl-7.37.1_1 < needs updating (port has 7.37.1_2)

- cyrus-sasl-saslauthd-2.1.26 < needs updating (port has 2.1.26_1)

- gnutls-3.2.15 < needs updating (port has 3.2.16)

- isc-dhcp42-server-4.2.6_1 < needs updating (port has 4.2.6_2)

- net-snmp-5.7.2_14 < needs updating (port has 5.7.2_15)

- openh323-1.19.0.1_6 < needs updating (port has 1.19.0.1_7)

- openldap-client-2.4.39 < needs updating (port has 2.4.39_1)

- pwlib-1.12.0_8,1 < needs updating (port has 1.12.0_9,1)

- samba36-3.6.24_1 < needs updating (port has 3.6.24_2)

2014年7月23日水曜日

Debian Iceweasel 31.0 へアップグレード

mozilla.debian.net へ Iceweasel の最新バージョン 31.0 が到着していました。

いつものように Update-Manager で更新をしておきました。

特に動作上の問題はないようです。

いつものように Update-Manager で更新をしておきました。

特に動作上の問題はないようです。

2014年7月18日金曜日

FreeBSD Courier-Imap の証明書を再発行

2008年から使い続けていた Courier-Imap の証明書を再発行しようとしたところ、全然昔と様子が違っていて驚いてしまいました。また証明書を発行するシェル・スクリプト(mkimapdcert)にもバグがあり、単純に発行できませんでした。

ここで備忘録として作業を記述しておきたいと思います。

Courier-Imap の設定ファイルの場所は、/usr/local/etc/courier-imap です。ここで必要とする設定ファイルを用意します。ひな形(.dist)からコピーをして作ります。インストール時に自動的に作成されている場合もあります。なお私のように古いバージョンをインストールしたときには、古い設定ファイルがそのまま残っていますので新しいひな形のものに置き換える必要がありました。

imapd.cnf の設定ファイルの一部(地域やメールアドレス)を編集しなおしました。過去の imapd.cnf とは記述の内容が大変あっさりしています。[ ] で囲まれたセクションも存在しません。

次に証明書などを保管するディレクトリ(/usr/local/share/courier-imap/)へ移動します。ここで証明書(imapd.pem)が現存すると証明書を作るのを中止してしまうため、この証明書(imapd.pem)を削除します。もちろん初めて作成する場合には削除するべきものがありません。

証明書を作成する前に証明書を作成するシェルスクリプト(mkimapdcert)を修正します。なお修正しなかった場合には次のようなエラーが発生します。

/usr/local/share/courier-imap/mkimapdcert を修正します。

68行目にある「 --sec-param=$BITS 」を修正します。

イコールの部分が不要でこの部分を空白(スペース)に置き換えます。

以上で修正は終了です。証明書を発行 するシェルスクリプトを実行させます。

実行が完了すると証明書(imapd.pem)ができていますので確認してください。なお次の二つのファイルが証明書を発行するときに作る一時的なファイルです。正常に証明書が作成されていると自動的に削除されます。

証明書を作り直すと Thunderbird などのメール・クライアントは、証明書の再確認を求めて来ますので、それに応答しておきます。

ここで備忘録として作業を記述しておきたいと思います。

Courier-Imap の設定ファイルの場所は、/usr/local/etc/courier-imap です。ここで必要とする設定ファイルを用意します。ひな形(.dist)からコピーをして作ります。インストール時に自動的に作成されている場合もあります。なお私のように古いバージョンをインストールしたときには、古い設定ファイルがそのまま残っていますので新しいひな形のものに置き換える必要がありました。

# cd /usr/local/etc/courier-imap

# cp authdaemonrc.dist authdaemonrc

# cp imapd-ssl.dist imapd-ssl

# cp imapd.cnf.dist imapd.cnf

# cp imapd.dist imapd

# cp pop3d-ssl.dist pop3d-ssl

# cp pop3d.cnf.dist pop3d.cnf

# cp pop3d.dist pop3d

imapd.cnf の設定ファイルの一部(地域やメールアドレス)を編集しなおしました。過去の imapd.cnf とは記述の内容が大変あっさりしています。[ ] で囲まれたセクションも存在しません。

organization = "Courier Mail Server"

unit = "Automatically-generated IMAP SSL key"

locality = "HIROSHIMA"

state = "HRSM"

country = JP

cn = "localhost"

serial = 001

expiration_days = 365

email = "postmaster@example.com"

注意点:1行目の organization = "Courier Mail Server" の部分は証明書の名前となる部分で、多くの人がこのサンプルで証明書を作っている可能性があります。そこで、この部分は必ず作成者が必ず名称を変更するようにしましょう。証明書の衝突の可能性があります。

次に証明書などを保管するディレクトリ(/usr/local/share/courier-imap/)へ移動します。ここで証明書(imapd.pem)が現存すると証明書を作るのを中止してしまうため、この証明書(imapd.pem)を削除します。もちろん初めて作成する場合には削除するべきものがありません。

# cd /usr/local/share/courier-imap/

# ls (証明書が存在か?確認します)

# rm imapd.pem

証明書を作成する前に証明書を作成するシェルスクリプト(mkimapdcert)を修正します。なお修正しなかった場合には次のようなエラーが発生します。

Invalid option 'sec-param=high'

Try `/usr/local/bin/certtool --help' for more information.

/usr/local/share/courier-imap/mkimapdcert を修正します。

68行目にある「 --sec-param=$BITS 」を修正します。

イコールの部分が不要でこの部分を空白(スペース)に置き換えます。

--sec-param=$BITS

↓

--sec-param $BITS

以上で修正は終了です。証明書を発行 するシェルスクリプトを実行させます。

# /usr/local/share/courier-imap/mkimapdcert

実行が完了すると証明書(imapd.pem)ができていますので確認してください。なお次の二つのファイルが証明書を発行するときに作る一時的なファイルです。正常に証明書が作成されていると自動的に削除されます。

- imapd.cert

- imapd.key

証明書を作り直すと Thunderbird などのメール・クライアントは、証明書の再確認を求めて来ますので、それに応答しておきます。

2014年7月16日水曜日

ThinkPad のボタン電池交換(新方式の提案)

ThinkPad などのなどのノートパソコンでよく使用されているボタン型のリチウム電池の交換です。以前にもこのブログにて電池交換を紹介していました。直接ボタン電池へハンダ付けする方法でした。結構これが難しくて、なかなかハンダ付けできないとか、ボタン電池が破裂したなどのトラブルもあるようです。

最近行なっている方法は次の方法で意外と安全で簡単な方法だと思っています。よかったら試してください。なお作業は自己責任でお願いします。

使用するのは「銅箔テープ」です。よくキッチン用にアルミ箔のテープが販売されていますが、この銅箔になったものです。なぜ銅箔かと言えば電池の電線をこの銅箔にハンダ付けするからです。アルミ箔にはハンダ付けができません。このコネクタから伸びる電線をハンダ付けした銅箔テープをボタン電池へ接着することによって通電させる方法です。

以下は実際に作業をしている様子を撮影したものです。

我が家の ThinkPad 570 が電源投入時に CMOS エラーとなってしまいました。そこでボタン電池を取り出してみると液漏れとなっていました。このボタン電池を交換します。

コネクタから伸びる電線の電池側ギリギリのところで電線を切断します。この電線の先っぽを銅箔テープの先端部分へハンダ付けします。銅箔テープは、およそ 1 センチ✕ 2 センチの大きさです。

この銅箔テープの粘着面の3分の1を折り返します。残り3分の1に粘着面が残っていますから、ここでボタン電池の表面に貼り付けてしまいます。粘着面は絶縁体なので電気は通りませんが、先ほど折り返した銅箔の表面部分もボタン電池の表面に接触する形となり、ここから電気を通すようになります。

ボタン電池のプラス面とマイナス面に電線付きの銅箔テープを接着したところで、安全のために表面をセロテープのようなもので覆います。これでボタン電池が新しいものに交換されました。これをパソコンの元あった場所へ戻せば完了です。

次回交換時も銅箔テープの粘着面が十分な粘着力が残っていれば、そのまま使いまわすことも可能だと思われます。

ハンダ付けという作業がありますが、意外と簡単で速く作業を済ませることができます。一つの参考としてください。なお作業は自己責任でお願いします。無理だと思ったら、メーカーや修理を請け負う業者さんなどで電池の交換をしてもらってください。

最近行なっている方法は次の方法で意外と安全で簡単な方法だと思っています。よかったら試してください。なお作業は自己責任でお願いします。

使用するのは「銅箔テープ」です。よくキッチン用にアルミ箔のテープが販売されていますが、この銅箔になったものです。なぜ銅箔かと言えば電池の電線をこの銅箔にハンダ付けするからです。アルミ箔にはハンダ付けができません。このコネクタから伸びる電線をハンダ付けした銅箔テープをボタン電池へ接着することによって通電させる方法です。

以下は実際に作業をしている様子を撮影したものです。

我が家の ThinkPad 570 が電源投入時に CMOS エラーとなってしまいました。そこでボタン電池を取り出してみると液漏れとなっていました。このボタン電池を交換します。

|

| 液漏れしていたボタン電池 CR2030 です。 前回は直接ハンダ付けをしていました。 |

コネクタから伸びる電線の電池側ギリギリのところで電線を切断します。この電線の先っぽを銅箔テープの先端部分へハンダ付けします。銅箔テープは、およそ 1 センチ✕ 2 センチの大きさです。

|

| 銅箔テープへ電線をハンダ付けします。 |

この銅箔テープの粘着面の3分の1を折り返します。残り3分の1に粘着面が残っていますから、ここでボタン電池の表面に貼り付けてしまいます。粘着面は絶縁体なので電気は通りませんが、先ほど折り返した銅箔の表面部分もボタン電池の表面に接触する形となり、ここから電気を通すようになります。

|

| 銅箔テープを3分の1ほど折り返します。 |

|

| 折り返した銅箔テープの表面が電池と接触するように貼り付けます。 |

|

| 反対側も同様に銅箔テープを貼り付けます。 |

ボタン電池のプラス面とマイナス面に電線付きの銅箔テープを接着したところで、安全のために表面をセロテープのようなもので覆います。これでボタン電池が新しいものに交換されました。これをパソコンの元あった場所へ戻せば完了です。

|

| 絶縁のために表面をセロテープで巻きます。 |

次回交換時も銅箔テープの粘着面が十分な粘着力が残っていれば、そのまま使いまわすことも可能だと思われます。

ハンダ付けという作業がありますが、意外と簡単で速く作業を済ませることができます。一つの参考としてください。なお作業は自己責任でお願いします。無理だと思ったら、メーカーや修理を請け負う業者さんなどで電池の交換をしてもらってください。

2014年7月15日火曜日

Buffalo WLAH-G54 が起動不良へ

ここ数日 Shibby 版 Tomato ファームウェアを次々に手持ちの無線 LAN ルータへ導入してきました。この流れでバッファローの無線LANアクセスポイントの WLAH-G54 へも導入してみました。ものの見事に失敗をして起動しなくなってしまいました。

Tomato ファームウェアについて記述してあるウェブサイトやブログなどを検索してみましたが、どこにも記述はなく、導入可能か不可能かについても不明でした。

しかし今回しっかりと導入不可であることが判明しました!

良い子の皆さんは決して真似をしないように。

この WLAH-G54 には、直前まで DD-WRT が導入されていて、しっかり稼働をしていました。他の機種でも行なっていた DD-WRT のアップグレード画面から Tomato ファームウェアを読み込む方法で書き込みを行いましたが、正常に再起動を果たすことがありませんでした。

このようなファームウェアの不適合によって動作しなくても TFTP による流し込み書き込みによって復活できるものと高をくくっていました。

しかしこの電源投入時に起動するはずの TFTP による流し込み動作を受け付けないのです。もちろんバッファローの他の機種と違って電源投入時の初期 IP アドレスが 1.1.1.1 と特殊であることも認識しています。いくつかの思い当たる IP アドレス(192.168.11.1, 192.168.1.1 など)でも試してみましたが、どれも不可でした。

起動部分の U-BOOT が破壊されてしまったのでしょうか? 本体内部の JTAG 端子からシリアル接続で全く破壊されているのか?、一部でも稼働しているのか?を知りたくて本体を開いてみました。しかし、どこに JTAG 端子があるのか不明でした。どうも専用のピンやスルーホールが設けられていないようにも感じられました。

お手上げ状態となってしまいました。

このまま静態保管の無線 LAN ルータとなってしまいそうです(涙)。

こうような事態が発生すると Tomato のルータリストにないバッファローの WHR-AMG54 への導入も躊躇してしまいます。ホント悩ましいです。

Tomato ファームウェアについて記述してあるウェブサイトやブログなどを検索してみましたが、どこにも記述はなく、導入可能か不可能かについても不明でした。

しかし今回しっかりと導入不可であることが判明しました!

良い子の皆さんは決して真似をしないように。

この WLAH-G54 には、直前まで DD-WRT が導入されていて、しっかり稼働をしていました。他の機種でも行なっていた DD-WRT のアップグレード画面から Tomato ファームウェアを読み込む方法で書き込みを行いましたが、正常に再起動を果たすことがありませんでした。

このようなファームウェアの不適合によって動作しなくても TFTP による流し込み書き込みによって復活できるものと高をくくっていました。

しかしこの電源投入時に起動するはずの TFTP による流し込み動作を受け付けないのです。もちろんバッファローの他の機種と違って電源投入時の初期 IP アドレスが 1.1.1.1 と特殊であることも認識しています。いくつかの思い当たる IP アドレス(192.168.11.1, 192.168.1.1 など)でも試してみましたが、どれも不可でした。

|

| TFTP による流し込みを試みているところです。 |

起動部分の U-BOOT が破壊されてしまったのでしょうか? 本体内部の JTAG 端子からシリアル接続で全く破壊されているのか?、一部でも稼働しているのか?を知りたくて本体を開いてみました。しかし、どこに JTAG 端子があるのか不明でした。どうも専用のピンやスルーホールが設けられていないようにも感じられました。

|

| 基盤が見えるように筐体を開けてみました。 |

|

| それらしいスルーホールはあるのですがシリアル接続のものか不明です。 |

お手上げ状態となってしまいました。

このまま静態保管の無線 LAN ルータとなってしまいそうです(涙)。

こうような事態が発生すると Tomato のルータリストにないバッファローの WHR-AMG54 への導入も躊躇してしまいます。ホント悩ましいです。

2014年7月14日月曜日

FreeBSD samba36 と apache22 のアップデート

先日アップデートしたばかりの apache22-2.2.27_4 が apache22-2.2.27_5 へ更新していました。そして samba36-3.6.24 も samba36-3.6.24_1 へ更新していました。

Debian Wheezy でも samba と apache の更新が到着していたので、何かトラブルの解消があったものと思われます。

Debian Wheezy でも samba と apache の更新が到着していたので、何かトラブルの解消があったものと思われます。

Tomato by Shibby on WBR2-G54 をアクセスポイントとして設定

前回の Shibby 版 Tomato ファームウェアにおいて、ルータとしてではなく、無線 LAN のアクセス・ポイントして設定してみました。 この記事は 「Tomato by Shibby の k24 と k26 ファームウェアの比較」の記事の続きとなります。

対象はバッファロー WBR2-G54 です。ファームウェアは 2.4 系の最新版の tomato-ND-1.28.5x-121-VPN.trx を使用しています。

設定方法は簡単です。[Basic]-[Network] のところで、「WAN/Internet」の項目を「Disable」へ変更して WAN 端子を無効にします。

そして「LAN」の項目のところで本機の IP アドレスを手動で設定して、「DHCP」の項目を「Disable」にして DHCP 機能を無効にします。さらに「Default Gateway」と「Static DNS」を自宅の LAN 環境に合わせて設定します。

以上で無線 LAN のアクセス・ポイントして動作するようになります。

ここでもデータ転送速度を計測してみました。

速度差 1.37 倍となりました。やはりルータ・モードでは NAT 変換などのファイア・ウォール機能が動作しているため、転送速度に差が出てしまったようです。単純に無線LANのアクセス・ポイントして使用するときには、ルータ・モードで接続しない方がより転送速度が得られます。

この WBR2-G54 をしばらくの間、我が家の無線 LAN 環境と一部として使用してみます。

対象はバッファロー WBR2-G54 です。ファームウェアは 2.4 系の最新版の tomato-ND-1.28.5x-121-VPN.trx を使用しています。

設定方法は簡単です。[Basic]-[Network] のところで、「WAN/Internet」の項目を「Disable」へ変更して WAN 端子を無効にします。

そして「LAN」の項目のところで本機の IP アドレスを手動で設定して、「DHCP」の項目を「Disable」にして DHCP 機能を無効にします。さらに「Default Gateway」と「Static DNS」を自宅の LAN 環境に合わせて設定します。

以上で無線 LAN のアクセス・ポイントして動作するようになります。

ここでもデータ転送速度を計測してみました。

- アクセス・ポイント 2,387KB/s (19,096Kbps)

- ルータ・モード 1,733KB/s (13,864Kbps)

速度差 1.37 倍となりました。やはりルータ・モードでは NAT 変換などのファイア・ウォール機能が動作しているため、転送速度に差が出てしまったようです。単純に無線LANのアクセス・ポイントして使用するときには、ルータ・モードで接続しない方がより転送速度が得られます。

この WBR2-G54 をしばらくの間、我が家の無線 LAN 環境と一部として使用してみます。

Tomato by Shibby の k24 と k26 ファームウェアの比較

Shibby 版の Tomato ファームウェアはすっと Linux カーネルの 2.4 系列のものを使用してきました。

今回 Linux カーネル 2.6 系を使用したものを使用して、2.4 系のものと比較をしてみました。

使用した機器はバッファローの WBR2-G54 (BCM4712) と WHR-G54S (BCM5253) です。

カーネル 2.6 系にはいくつかの目的別のファームウェアが用意されていますが、4MB のフラッシュメモリに記憶できる tomato-K26-1.28.RT-MIPSR1-121-Mini.trx (3.5MB) を使用しました。ほんの少し容量の大きな tomato-K26-1.28.RT-MIPSR1-121-MiniVPN.trx (3.8MB) は、「File is too big to fit in MTD」と表示されて書き込みが出来ませんでした。やはりカーネル 2.6 系の方が容量がどうしても大きくなってしまうようです。さらに OpenVPN をなどが 2.6 系の mini 版では省かれています。そのため OpenVPN の使用を予定されている場合には、カーネル 2.4 系のものを選択するしかないようです。

今回のこの二種類の機種において、カーネル 2.4 系と 2.6 系の二種類のファームウェアでデータ転送速度の計測を行なってみました。以前と同様に 100MB 程度の単一ファイルを FTP 転送でダウンロードすることを5回行なって、その平均値を求めました。

そして接続は家庭内の LAN へルータの WAN 側を接続して、NAT 変換しながらルーティングを行なっている状況にしました。さらに無線 LAN は、WAP2-AES による接続を行なっています。データ転送を行うパソコン側には、Linksys WPC54GS を使用しています。

なんとも興味深い結果となりました。通常のパソコンでも Linux カーネルの 2.4 系の方が 2.6 系のものよりも動作が機敏であると感じられることが多いのですが、このような転送速度の計測では明瞭に差が顕れてきました。どちらのルータも 2.4 系のカーネルのものが転送速度が上回っています。単純な動作速度を求める場合には 2.4 系のカーネルのものを選択する方がよいようです。ただルータ自身に USB 端子があり、外部へ USB メモリや USB ハードディスクを接続できる機種においては 2.6 系の方が有利だと思われます。

そして二種類のルータの転送速度の違いは使用しているチップセットの性能の違いが顕れたものと思われます。同じクロック速度を持っていても新しいチップセットの方がより速く処理をしているようです。

今回こうしてデータ転送速度の計測を行なって、改めてカーネル 2.4 系の優秀性を感じました(笑)。もちろんルータのファームウェアは 2.4 系のものに書き戻しておきました。

参考 URL

Tomato by Shibby http://tomato.groov.pl/

2.4 系ファームウェア tomato-ND-1.28.5x-121-VPN.trx

2.6 系ファームウェア tomato-K26-1.28.RT-MIPSR1-121-Mini.trx

今回 Linux カーネル 2.6 系を使用したものを使用して、2.4 系のものと比較をしてみました。

使用した機器はバッファローの WBR2-G54 (BCM4712) と WHR-G54S (BCM5253) です。

|

| 今回 計測実験を行った二機種のルータです。 |

カーネル 2.6 系にはいくつかの目的別のファームウェアが用意されていますが、4MB のフラッシュメモリに記憶できる tomato-K26-1.28.RT-MIPSR1-121-Mini.trx (3.5MB) を使用しました。ほんの少し容量の大きな tomato-K26-1.28.RT-MIPSR1-121-MiniVPN.trx (3.8MB) は、「File is too big to fit in MTD」と表示されて書き込みが出来ませんでした。やはりカーネル 2.6 系の方が容量がどうしても大きくなってしまうようです。さらに OpenVPN をなどが 2.6 系の mini 版では省かれています。そのため OpenVPN の使用を予定されている場合には、カーネル 2.4 系のものを選択するしかないようです。

今回のこの二種類の機種において、カーネル 2.4 系と 2.6 系の二種類のファームウェアでデータ転送速度の計測を行なってみました。以前と同様に 100MB 程度の単一ファイルを FTP 転送でダウンロードすることを5回行なって、その平均値を求めました。

そして接続は家庭内の LAN へルータの WAN 側を接続して、NAT 変換しながらルーティングを行なっている状況にしました。さらに無線 LAN は、WAP2-AES による接続を行なっています。データ転送を行うパソコン側には、Linksys WPC54GS を使用しています。

WBR2-G54 の測定結果

- 2.4 系 1,733KB/s (13,864Kbps)

- 2.6 系 1,681KB/s (13,448Kbps)

|

| WBR2-G54 の外観 |

WHR-G54S の測定結果

- 2.4 系 2,284KB/s (18,272Kbps)

- 2.6 系 2,155KB/s (17,240Kbps)

|

| WHR-G54S の外観 |

なんとも興味深い結果となりました。通常のパソコンでも Linux カーネルの 2.4 系の方が 2.6 系のものよりも動作が機敏であると感じられることが多いのですが、このような転送速度の計測では明瞭に差が顕れてきました。どちらのルータも 2.4 系のカーネルのものが転送速度が上回っています。単純な動作速度を求める場合には 2.4 系のカーネルのものを選択する方がよいようです。ただルータ自身に USB 端子があり、外部へ USB メモリや USB ハードディスクを接続できる機種においては 2.6 系の方が有利だと思われます。

そして二種類のルータの転送速度の違いは使用しているチップセットの性能の違いが顕れたものと思われます。同じクロック速度を持っていても新しいチップセットの方がより速く処理をしているようです。

今回こうしてデータ転送速度の計測を行なって、改めてカーネル 2.4 系の優秀性を感じました(笑)。もちろんルータのファームウェアは 2.4 系のものに書き戻しておきました。

|

| ファームウェア書き換え中は DIAG のランプが点灯します。 |

Tomato by Shibby http://tomato.groov.pl/

2.4 系ファームウェア tomato-ND-1.28.5x-121-VPN.trx

2.6 系ファームウェア tomato-K26-1.28.RT-MIPSR1-121-Mini.trx

2014年7月13日日曜日

Buffalo WHR-G54S へ Tomato by Shibby をインストール

先日入手していたバッファローの無線 LAN ルータの WHR-G54S へ Shibby 版の Tomato ファームウェアをインストールしました。それも出来立てホヤホヤのバージョン 1.28.5x-121 です。これまで紹介していた Shibby 版の Tomato ファームウェアは 1.28.5x-117 だったので、一気に 117 から 121 へアップグレードしてしまいました。

ただ今回は各ファームウェアの実力も調べておきたいと思ったため、バッファロー・オリジナルのファームウェア(1.43)から DD-WRT ファームウェア build 14896 を経て、Shibby 版 Tomato ファームウェア 1.28.5x-117 をインストールして、最終的にShibby 版 Tomato ファームウェア 1.28.5x-121 へアップグレードしました。この過程でそれそれデータ通信速度を計測しました。

まずオリジナル・ファームウェアから DD-WRT をインストールする方法ですが、TFTP による流し込みの方法で行いました。方法はこのブログに何度も紹介していますので検索してみてください。

参考URL

Buffalo WHR-G300N を DD-WRT 化しました。

http://near-unix.blogspot.jp/2010/12/buffalo-whr-g300n-dd-wrt.html

写真は TFTP による流し込みを行なっている途中の WHR-G54S の様子です。WHR-G54S の電源 切り/入り の時に TFTP 流し込み用のマシンのイーサネットが切断されてしまわないようにイーサネット・スイッチを配置して、WHR-G54S の LAN 端子へ接続することがミソです。参考にしてください。

さてデータ通信速度の計測結果です。100MB ほどの単一ファイルを FTP 転送でダウンロードすることによって通信速度を計測しています。それぞれ5回計測して平均値を求めています。また今回は WHR-G54S の WAN 側へ我が家の LAN を接続して、無線 LAN 経由で計測用のマシンへデータを転送しています。そして無線 LAN の接続では、バッファローのオリジナルファームウェアだけ WPA-AES で、DD-WRT と Tomato by Shibby はともに WPA2-AES を使用しています。そしてフレームバーストについては、バッファロー・オリジナル・ファームウェアでは、フレームバースト EX を指定しています。その他は単純なフレームバーストのみの設定にしてあります。そのファームウェアにおいても、データ計測用のマシンに取り付けてあった無線LANアダプタは Linksys WPC54GS を使用しています。

オリジナル・ファームウェアの計測結果がよくなっています。無線 LAN の環境において同じ条件での計測となっていないこともありますが、やはり高機能化に伴う転送速度の性能低下はやむを得ないところなのでしょう。

さらに2010年にビルドされた DD-WRT ファームウェアの性能の低さが意外と目立ちます。今年ビルドされた Shibby 版の Tomato ファームウェアの性能の良さが目立ちます。さらに最新版の Shibby 版の Tomato ファームウェアは若干転送速度を上げており、より磨きがかかったものと思われます。

ちなみに今回は WAN 側へ家庭内 LAN を接続しているため、ファームウェア内部で NAT 変換などを行いながらデータ転送を行なっています。無線 LAN ではなく有線 LAN でどの程度の性能が出るのかも測ってみました。およそ 4,500KB/s と無線LANの二倍の数値となっていました。 無線 LAN で転送することで速度低下がこれほど発生することもよく判りました。

参考 URL

Tomato by Shibby http://tomato.groov.pl/

Tomato-ND-1.28.5x-117-VPN.trx

Tomato-ND-1.28.5x-121-VPN.trx

|

| ファームウェアを更新した WHR-G54S です。 |

ただ今回は各ファームウェアの実力も調べておきたいと思ったため、バッファロー・オリジナルのファームウェア(1.43)から DD-WRT ファームウェア build 14896 を経て、Shibby 版 Tomato ファームウェア 1.28.5x-117 をインストールして、最終的にShibby 版 Tomato ファームウェア 1.28.5x-121 へアップグレードしました。この過程でそれそれデータ通信速度を計測しました。

まずオリジナル・ファームウェアから DD-WRT をインストールする方法ですが、TFTP による流し込みの方法で行いました。方法はこのブログに何度も紹介していますので検索してみてください。

参考URL

Buffalo WHR-G300N を DD-WRT 化しました。

http://near-unix.blogspot.jp/2010/12/buffalo-whr-g300n-dd-wrt.html

写真は TFTP による流し込みを行なっている途中の WHR-G54S の様子です。WHR-G54S の電源 切り/入り の時に TFTP 流し込み用のマシンのイーサネットが切断されてしまわないようにイーサネット・スイッチを配置して、WHR-G54S の LAN 端子へ接続することがミソです。参考にしてください。

|

| ファームウェアを流し込むときの配置です。 |

さてデータ通信速度の計測結果です。100MB ほどの単一ファイルを FTP 転送でダウンロードすることによって通信速度を計測しています。それぞれ5回計測して平均値を求めています。また今回は WHR-G54S の WAN 側へ我が家の LAN を接続して、無線 LAN 経由で計測用のマシンへデータを転送しています。そして無線 LAN の接続では、バッファローのオリジナルファームウェアだけ WPA-AES で、DD-WRT と Tomato by Shibby はともに WPA2-AES を使用しています。そしてフレームバーストについては、バッファロー・オリジナル・ファームウェアでは、フレームバースト EX を指定しています。その他は単純なフレームバーストのみの設定にしてあります。そのファームウェアにおいても、データ計測用のマシンに取り付けてあった無線LANアダプタは Linksys WPC54GS を使用しています。

データ転送速度計測結果(WAN-無線LAN)

- オリジナル 1.43 : 2,544KB/s (20,352Kbps)

- DD-WRT build 14896 : 1,777KB/s (14,216Kbps)

- Tomato-ND-1.28.5x-117-VPN : 2,211KB/s (17,688Kbps)

- Tomato-ND-1.28.5x-121-VPN : 2,375KB/s (19,000Kbps)

オリジナル・ファームウェアの計測結果がよくなっています。無線 LAN の環境において同じ条件での計測となっていないこともありますが、やはり高機能化に伴う転送速度の性能低下はやむを得ないところなのでしょう。

さらに2010年にビルドされた DD-WRT ファームウェアの性能の低さが意外と目立ちます。今年ビルドされた Shibby 版の Tomato ファームウェアの性能の良さが目立ちます。さらに最新版の Shibby 版の Tomato ファームウェアは若干転送速度を上げており、より磨きがかかったものと思われます。

ちなみに今回は WAN 側へ家庭内 LAN を接続しているため、ファームウェア内部で NAT 変換などを行いながらデータ転送を行なっています。無線 LAN ではなく有線 LAN でどの程度の性能が出るのかも測ってみました。およそ 4,500KB/s と無線LANの二倍の数値となっていました。 無線 LAN で転送することで速度低下がこれほど発生することもよく判りました。

データ転送速度計測結果(WAN-有線LAN)しばらく Shibby 版の Tomato ファームウェアで様子をみてみたいと思っています。

- Tomato-ND-1.28.5x-121-VPN : 4,465KB/s (35,720Kbps)

参考 URL

Tomato by Shibby http://tomato.groov.pl/

Tomato-ND-1.28.5x-117-VPN.trx

Tomato-ND-1.28.5x-121-VPN.trx

Buffalo WLR-UC-G を入手しました

バッファローの USB 型無線 LAN アダプタ兼アクセスポイントの WLR-UC-G をインターネット・オークションで入手しました。

本機は側面にある小さなスイッチの切換によって通常の無線 LAN アダプタとして動作する他に、ネットへ接続した Windows パソコンを経由して無線 LAN アクセスポイントとしても動作するようになっています。実はこの機能のことは入手して初めて小さなスイッチを発見することによって知ることが出来たものです(笑)。我が家では Windows パソコンの出番もないため、アクセス・ポイントとしての使い道は無さそうです。

ノートパソコンの USB 端子へ挿して、システムに認識させてみました。lsusb コマンドで素性を調べようとしましたが、使用しているチップセットの手がかりとなるような表示を発見することができませんでした。しかし無線 LAN 環境へ接続してみると rt73usb ドライバが使用されていることが判明しました。どうも Corega CG-WLUSB2GPX と同様に RT2571W などが使用されている模様です。

データの転送速を計測してみました。100MB ほどの単一ファイルを FTP 転送でダウンロードする時間から計測するものです。合計5回計測を行った平均を求めています。比較として Linksys WPC54GS (BCM4306) と Corega CG-WLUSB2GPX (RT2571W) と一緒に計測を行いました。

三機種ともだいたい 2.600KB/s の転送速度を有しており、平均的な 802.11g の無線 LAN アダプタの性能を有していました。

|

| バッファロー WLR-UC-G の外観 |

本機は側面にある小さなスイッチの切換によって通常の無線 LAN アダプタとして動作する他に、ネットへ接続した Windows パソコンを経由して無線 LAN アクセスポイントとしても動作するようになっています。実はこの機能のことは入手して初めて小さなスイッチを発見することによって知ることが出来たものです(笑)。我が家では Windows パソコンの出番もないため、アクセス・ポイントとしての使い道は無さそうです。

|

| WLR-UC-G の切換スイッチ |

ノートパソコンの USB 端子へ挿して、システムに認識させてみました。lsusb コマンドで素性を調べようとしましたが、使用しているチップセットの手がかりとなるような表示を発見することができませんでした。しかし無線 LAN 環境へ接続してみると rt73usb ドライバが使用されていることが判明しました。どうも Corega CG-WLUSB2GPX と同様に RT2571W などが使用されている模様です。

データの転送速を計測してみました。100MB ほどの単一ファイルを FTP 転送でダウンロードする時間から計測するものです。合計5回計測を行った平均を求めています。比較として Linksys WPC54GS (BCM4306) と Corega CG-WLUSB2GPX (RT2571W) と一緒に計測を行いました。

- WLR-UC-G : 2,611KB/s (20,888Kbps)

- CG-WLUSB2GPX : 2,622KB/s (20,976Kbps) 速度計測比較用

- WPC54GS : 2,657KB/s (21,256Kbps) 速度計測比較用

三機種ともだいたい 2.600KB/s の転送速度を有しており、平均的な 802.11g の無線 LAN アダプタの性能を有していました。

|

| 上は WLI-UC-G、下は WLR-UC-G 似た名称となっていますが、シリーズものの一環だったのでしょうか。 |

Corega CG-WLUSB2GPX を入手しました

コレガの USB 型無線 LAN アダプタの CG-WLUSB2GPX をインターネット・オークションにて入手しました。

USB 端子の端面から 80 ミリほど飛び出す少し長めの本体を持っています。この分アンテナの長さも長くなって有効に電波の発信や受信が可能になっているのでしょうか?個人的には長すぎる USB 無線 LAN アダプタは取り扱いが慎重となるため、あまり好みではありません。

早速ノートパソコンの USB 端子へ挿してシステムに認識させてみました。どうも Ralink RT2571W を使用しているようで、ドライバとして rt73usb が読み込まれていました。

データ通信速度を計測してみました。いつものように 100MB 程度の単一ファイルを FTP 転送でダウンロードさせて計測する方法です。合計5回計測した平均を求めました。比較としていつも使っている Linksys WPC54GS (BCM4306) も一緒に計測しました。

結果から見れば平均的な 802.11g の無線 LAN アダプタとしての性能を備えているようです。

|

| コレガ CG-WLUSB2GPX の外観 |

USB 端子の端面から 80 ミリほど飛び出す少し長めの本体を持っています。この分アンテナの長さも長くなって有効に電波の発信や受信が可能になっているのでしょうか?個人的には長すぎる USB 無線 LAN アダプタは取り扱いが慎重となるため、あまり好みではありません。

早速ノートパソコンの USB 端子へ挿してシステムに認識させてみました。どうも Ralink RT2571W を使用しているようで、ドライバとして rt73usb が読み込まれていました。

データ通信速度を計測してみました。いつものように 100MB 程度の単一ファイルを FTP 転送でダウンロードさせて計測する方法です。合計5回計測した平均を求めました。比較としていつも使っている Linksys WPC54GS (BCM4306) も一緒に計測しました。

- CG-WLUSB2GPX : 2,622KB/s (20,976Kbps)

- WPC54GS : 2,657KB/s (21,256Kbps) 速度計測比較用

結果から見れば平均的な 802.11g の無線 LAN アダプタとしての性能を備えているようです。

|

| コレガ CG-WLUSB2GPX の外観 |

System TALKS SGC-X2UL を入手

インターネット・オークションにてシステムトークスの SUGOI CARD シリーズの SGC-X2UL を入手しました。

有線 LAN 端子と二個の USB 端子を有する複合型カードバスアダプタです。

カードバスが登場し始めたころの10年以上前のノートパソコンには、USB 端子も一個だけで、有線 LAN 端子も備えていない機種が存在していました。私が集めている ThinkPad でも 235, 240, 535X, 570, 380X などがこれに当たります。こうした機種において、手軽に有線 LAN と USB 端子を増設できる PC カードはとてもありがたいものです。このことから、以前より入手したい一品でした!

早速届いた SGC-X2UL をノートパソコンのカードスロットへ挿入してみました。そして lspci コマンドを実行してカードの素性を調べてみました。

すると様子が変です。

USB 端子の方はちゃんと認識されているのですが、有線 LAN 端子の方が認識されていないのです。イーサネット・ケーブルを介してイーサネット・スイッチへ接続してみましたが、イーサネット・スイッチ側も SGC-X2UL 本体側もランプが点灯しないのです。どうも有線 LAN のチップに電源が供給されていないようにも見えます。

ネット上を検索してみると、SGC-X2UL の有線 LAN 側には RTL8139 のチップが使用されている模様で、認識されていれば 8130too ドライバが読み込まれることとなっていますが、lsmod コマンドを実行しても 8139too ドライバが読み込まれた形跡はありませんでした。

どうも今回入手した個体の故障のようにも思われます。他の同様の製品も試していないので、これ以上の判断ができない状況です。ちょっと期待が大きかっただけに残念な結果となってしまいました(涙)。二個の USB 端子はちゃんと動作しているので、USB 端子の増設カードとして活用したいと思っています。

|

| システムトークス SGC-X2UL の外観 |

有線 LAN 端子と二個の USB 端子を有する複合型カードバスアダプタです。

|

| システムトークス SGC-X2UL のコネクタ部分 |

カードバスが登場し始めたころの10年以上前のノートパソコンには、USB 端子も一個だけで、有線 LAN 端子も備えていない機種が存在していました。私が集めている ThinkPad でも 235, 240, 535X, 570, 380X などがこれに当たります。こうした機種において、手軽に有線 LAN と USB 端子を増設できる PC カードはとてもありがたいものです。このことから、以前より入手したい一品でした!

|

| システムトークス SGC-X2UL の外観 |

早速届いた SGC-X2UL をノートパソコンのカードスロットへ挿入してみました。そして lspci コマンドを実行してカードの素性を調べてみました。

すると様子が変です。

USB 端子の方はちゃんと認識されているのですが、有線 LAN 端子の方が認識されていないのです。イーサネット・ケーブルを介してイーサネット・スイッチへ接続してみましたが、イーサネット・スイッチ側も SGC-X2UL 本体側もランプが点灯しないのです。どうも有線 LAN のチップに電源が供給されていないようにも見えます。

ネット上を検索してみると、SGC-X2UL の有線 LAN 側には RTL8139 のチップが使用されている模様で、認識されていれば 8130too ドライバが読み込まれることとなっていますが、lsmod コマンドを実行しても 8139too ドライバが読み込まれた形跡はありませんでした。

どうも今回入手した個体の故障のようにも思われます。他の同様の製品も試していないので、これ以上の判断ができない状況です。ちょっと期待が大きかっただけに残念な結果となってしまいました(涙)。二個の USB 端子はちゃんと動作しているので、USB 端子の増設カードとして活用したいと思っています。

2014年7月12日土曜日

Debian Iceweasel ( Firefox ) のプルダウン・メニューの消滅

我が家では Debian Wheezy をインストールしたパソコンは数多くありますが、何故か一台だけ Iceweasel ( Firefox ) のプルダウン・メニューが消滅してしまう現象が発生していました。それも比較的よく使うマシンであったので、余計に気になっていました。

ネット上を検索してみると同様の症状が Debian だけでなく Ubuntu でも発生しているようでした。それも解決策が見当たらないようでした。我が家で発生している症状に酷似していて、Iceweasel を再起動させると一時的に動作が回復するところまで一緒なので、きっと困っている人も多いものと思われました。

当初は Iceweasel の個人的な設定ファイルが保存されている .iceweasel のディレクトリを丸ごと消去して様子を観察してみましたが、問題は解決しませんでした。

しかし気になることに気づきました。それは google などの検索エンジンの画面で日本語入力を行ったのをきっかけにして問題が発生することが多いように感じられました。

そこで Debian Wheezy の新規インストールでデスクトップに LXDE や Xfce を導入したときに発生した日本語入力のアイコンの不具合対策でインストールしてみた IBus を導入してみたらどうなるかを試してみました。

もともとインストールされていた Uim を削除して、IBus をし直してみました。なお元々インストールされていたメソッドの切替器の im-switch はそのまま使用しました。

このインプット・メソッド(入力方式)の IBus を使用を開始してすでに一週間以上の時間が経過しましたが、現在までに一度もプルダウン・メニューが消滅・消失したことはありませんでした。

この Uim がプルダウン・メニューの消滅の原因であったのかは定かではありませんが、とりあえず我が家ではもう再現しない症状となってしまいました。今後プルダウン・メニューが消滅する症状が発生すれば報告をしたいと思います。

ネット上を検索してみると同様の症状が Debian だけでなく Ubuntu でも発生しているようでした。それも解決策が見当たらないようでした。我が家で発生している症状に酷似していて、Iceweasel を再起動させると一時的に動作が回復するところまで一緒なので、きっと困っている人も多いものと思われました。

当初は Iceweasel の個人的な設定ファイルが保存されている .iceweasel のディレクトリを丸ごと消去して様子を観察してみましたが、問題は解決しませんでした。

しかし気になることに気づきました。それは google などの検索エンジンの画面で日本語入力を行ったのをきっかけにして問題が発生することが多いように感じられました。

そこで Debian Wheezy の新規インストールでデスクトップに LXDE や Xfce を導入したときに発生した日本語入力のアイコンの不具合対策でインストールしてみた IBus を導入してみたらどうなるかを試してみました。

もともとインストールされていた Uim を削除して、IBus をし直してみました。なお元々インストールされていたメソッドの切替器の im-switch はそのまま使用しました。

このインプット・メソッド(入力方式)の IBus を使用を開始してすでに一週間以上の時間が経過しましたが、現在までに一度もプルダウン・メニューが消滅・消失したことはありませんでした。

この Uim がプルダウン・メニューの消滅の原因であったのかは定かではありませんが、とりあえず我が家ではもう再現しない症状となってしまいました。今後プルダウン・メニューが消滅する症状が発生すれば報告をしたいと思います。

Buffalo WBR2-G54 へ Tomato by shibby をインストール

先日 Linksys WRT54GS へ Tomato by shibby (shibby 版 Tomato ファームウェア)をインストールをして非常に良好であったため、今日はバッファローの WBR2-G54 へ Tomato by shibbyをインストールしてみました。

Tomato by shibby の公式ウェブサイト(http://tomato.groov.pl/)には WBR2-G54 へ適用可能かどうかの記述は見当たりませんでした。しかし、元々が Tomato Firmware からの派生版であるため、Tomato Firmware で適用可能であったことから shibby 版でも適用可能であろうと思われました。またハードウェアのチップセットも Linksys WRT54GS も WBR2-G54 も同じ Broadcom BCM4712 を使用しています。

そこで Linksys WRT54GS で実績のある shibby 版のファームウェア(tomato-ND-1.28.5x-117-VPN.trx)を使用して、インストールを試みました。

結果は問題なく適用可能でした。ただしインストールはブート時の TFTP 流し込み方式ではなく、すでにインストール済みの DD-WRT のアップグレード画面からのインストールを行いました。ただこの方法ではファームウェアの拡張子の .trx を .bin へ変更してインストールすることとなります。

またインストール終了後に自動起動をしていましたが、どうも DD-WRT の設定情報が残っていると動作上問題があるようで、ところどころ設定が上手くできない場面が発生してしまいました。このときは設定情報を完全に消去する 「30/30/30 初期化」 を行いました。

この 30/30/30 初期化 とは、電源が入ったままでリセットボタンを30秒間押しつづけます。そして電源を切って30秒待ちます。そしてリセットボタンを押し続けたまま電源を投入して30秒待ちます。これでメモリ内の設定が完全に消去されるというものです。

この状態で再度設定をし直して、ちゃんと通信が出来ることを確認しました。

Tomato Firmware や Shibby 版の Tomato も [Basic]-[Network] のところで、WAN や LAN 、無線 LAN の設定が一度に出来るところが DD-WRT に比較して便利なところです。

ネットワーク設定で注意すべき点は PPPoE 接続でプロバイダへ接続するときに、NTT のフレッツ回線を使用しているときは、 MTU を Manual にして 1454 を設定することです。

また無線LANの国籍化も可能で [Advanced]-[Wireless] のところで設定可能となっています。Country / Region の項目一覧から JAPAN を選択します。これで [Basic]-[Network] の無線LANの部分に、日本では認められている 14ch が表示されるようになります。

そして意外と便利なのが内部の時刻合わせの部分が単純に起動時だけでなく、毎時間とか一日おきとかに設定できるところでした。それも NTP サーバを三つも設定出来るので便利なところでした。設定した NTP サーバは、いつも使わせていただいている ntp.jst.mfeed.ad.jp です。意外と時刻が狂っているのが気持ち悪く感じる性分のため、大変ありがたいと思っています。

私としては、意外と使い勝手がよい Tomato by Shibby です。

|

| 今回 Tomato by Shibby をインストールした WBR-G54 です。 |

Tomato by shibby の公式ウェブサイト(http://tomato.groov.pl/)には WBR2-G54 へ適用可能かどうかの記述は見当たりませんでした。しかし、元々が Tomato Firmware からの派生版であるため、Tomato Firmware で適用可能であったことから shibby 版でも適用可能であろうと思われました。またハードウェアのチップセットも Linksys WRT54GS も WBR2-G54 も同じ Broadcom BCM4712 を使用しています。

そこで Linksys WRT54GS で実績のある shibby 版のファームウェア(tomato-ND-1.28.5x-117-VPN.trx)を使用して、インストールを試みました。

結果は問題なく適用可能でした。ただしインストールはブート時の TFTP 流し込み方式ではなく、すでにインストール済みの DD-WRT のアップグレード画面からのインストールを行いました。ただこの方法ではファームウェアの拡張子の .trx を .bin へ変更してインストールすることとなります。

またインストール終了後に自動起動をしていましたが、どうも DD-WRT の設定情報が残っていると動作上問題があるようで、ところどころ設定が上手くできない場面が発生してしまいました。このときは設定情報を完全に消去する 「30/30/30 初期化」 を行いました。

この 30/30/30 初期化 とは、電源が入ったままでリセットボタンを30秒間押しつづけます。そして電源を切って30秒待ちます。そしてリセットボタンを押し続けたまま電源を投入して30秒待ちます。これでメモリ内の設定が完全に消去されるというものです。

この状態で再度設定をし直して、ちゃんと通信が出来ることを確認しました。

Tomato Firmware や Shibby 版の Tomato も [Basic]-[Network] のところで、WAN や LAN 、無線 LAN の設定が一度に出来るところが DD-WRT に比較して便利なところです。

ネットワーク設定で注意すべき点は PPPoE 接続でプロバイダへ接続するときに、NTT のフレッツ回線を使用しているときは、 MTU を Manual にして 1454 を設定することです。

|

| ネットワーク設定の画面です。 WAN,LAN,無線が一度に設定できます。 |

また無線LANの国籍化も可能で [Advanced]-[Wireless] のところで設定可能となっています。Country / Region の項目一覧から JAPAN を選択します。これで [Basic]-[Network] の無線LANの部分に、日本では認められている 14ch が表示されるようになります。

|

| 無線LANの設定部分です。 Country / Region を JAPAN にします。 |

そして意外と便利なのが内部の時刻合わせの部分が単純に起動時だけでなく、毎時間とか一日おきとかに設定できるところでした。それも NTP サーバを三つも設定出来るので便利なところでした。設定した NTP サーバは、いつも使わせていただいている ntp.jst.mfeed.ad.jp です。意外と時刻が狂っているのが気持ち悪く感じる性分のため、大変ありがたいと思っています。

|

| 時刻設定の画面です。 |

私としては、意外と使い勝手がよい Tomato by Shibby です。

登録:

コメント (Atom)